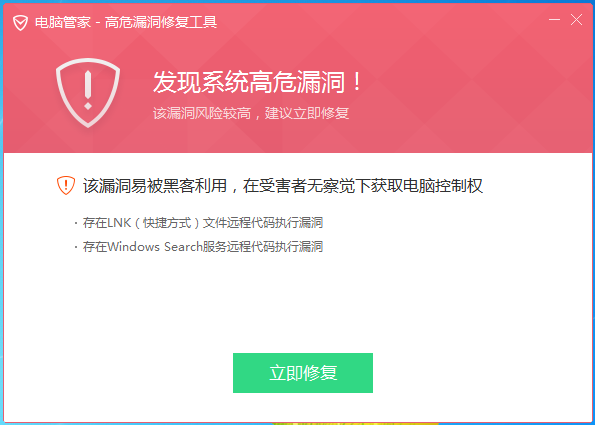

6 月 14 日,微软在其官方网站发布紧急公告,曝光了两大远程代码执行漏洞——(CVE-2017-8543)Windows

Search远程代码执行漏洞和(CVE-2017-8464)LNK文件(快捷方式)远程代码执行漏洞,攻击者向Windows搜索办事发送精心构造的SMB消息,或通过钓鱼(U盘、文件共享、邮件)等方式将恶意LNK和对应的恶意二进制文件传播给用户,以触发漏洞或执行相应的恶意二进制文件,最终获取电脑控制权限。目前,腾讯电脑管家已紧急上线高危漏洞离线修复工具,请大家及时下载并进行修复。无法上网的内网用户可单独下载修复工具。()。

据悉,(CVE-2017-8543)Windows Search远程代码执行漏洞,影响范围覆盖微软桌面系统Windows 10、7、

8、 8.1、 Vista、 XP和RT 8. 1 七个版本,以及办事器系统Windows Server

2016、2012、2008、 2003 四个版本;攻击者利用此漏洞,可以向Windows

Search办事发送精心构造的SMB消息,从而利用此漏洞提升权限并控制计算机,此外,在企业场景中,未经身份验证的攻击者可以通过SMB办事连接远程触发漏洞,然后控制目标计算机。

而(CVE-2017-8464)LNK文件(快捷方式)远程代码执行漏洞的影响范围,则覆盖了Windows 10、7、 8.1、 8、

Vista和 RT 8. 1 六个版本,以及办事器系统Windows Server

2016、2012、 2008 三个版本;攻击者可以通过可移动驱动器(U盘)或远程共享等方式将包罗恶意LNK文件和与之相关的恶意二进制文件传播给用户,当用户通过Windows资源办理器或任何能够解析LNK文件的程序打开恶意的LNK文件时,与之关联的恶意二进制代码将在目标系统上执行。

腾讯电脑管家安适专家透露,目前微软通报的两项高危漏洞存在被民间黑客利用进行牟利的风险。当存在漏洞的电脑被插上存在漏洞文件的U盘时,不需要任何额外操作,漏洞攻击程序就可以借此完全控制用户的电脑系统。该漏洞也可能籍由用户拜候网络共享、从互联网下载、拷贝文件等操作被触发和利用攻击,完全控制用户系统,,对基础设施等隔离网极具杀伤力。

别的,微软方面透露,此漏洞被用于国家级的针对性攻击,特别是针对办事器需要提升处理优先级到最高。该漏洞很可能是国家级配景的黑客组织攻击,而随着漏洞信息公开,个人电脑用户也将面临高度危险,再次出现类似“永恒之蓝”被网络黑产大规模利用的事件。

鉴于两大漏洞的威胁性极高,腾讯电脑管家提醒用户请尽快完成补丁修复,并建议用户不要点击陌生或非常见的快捷方式,制止被恶意攻击者利用。

咨 询 客 服

咨 询 客 服