爆毒液漏洞,是虚拟化上一个非常严重的漏洞,影响全线的基于KVM/XEN的虚拟化产品。

为什么影响如此严重

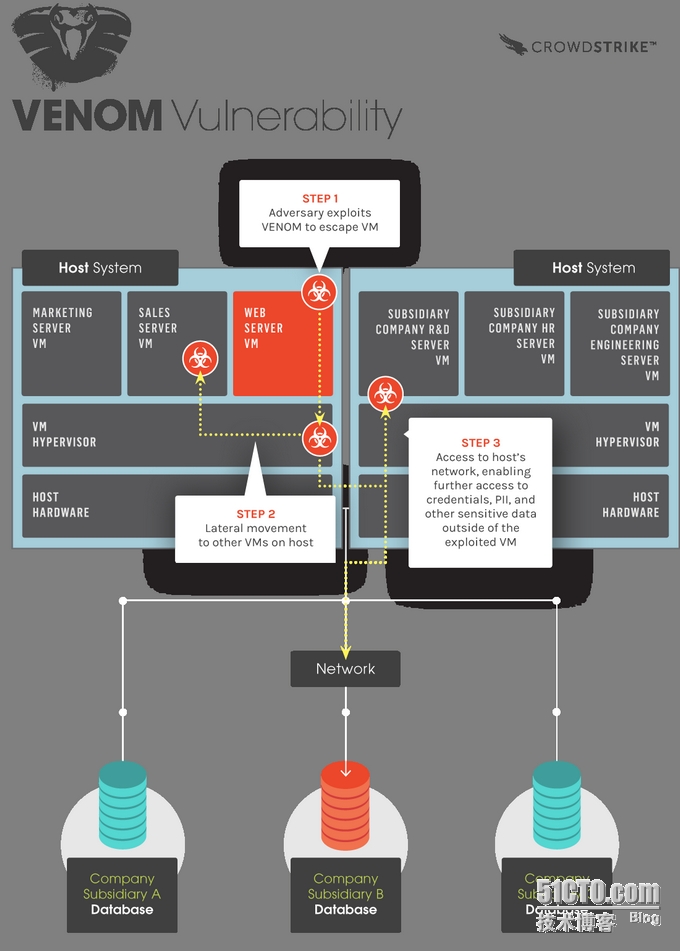

因为KVM/XEN的虚拟硬件采用QEMU模拟。CrowdStrike的Jason Geffner发现开源计算机仿真器QEMU中存在一个和虚拟软盘控制器相关的安全漏洞,代号VENOM,CVE编号为CVE-2015-3456。利用此漏洞攻击者可以在有问题的虚拟机中进行逃逸,并且可以在宿主机中获得代码执行的权限,实际上是一个溢出漏洞。

虚拟机有没有软驱都会受影响

这个漏洞属于首次发现,还没有见到被利用的迹象。这段软盘驱动代码可以追溯到2004年,打那起就没人碰过。之所以还保留下来,是因为有些环境下还需要虚拟软盘的驱动。任何虚拟机都有软驱控制器支持,都有该漏洞。

如何处理漏洞

所幸的是各大厂商已经提供了补丁,对用户来说需要做的就是升级:

RedHat/CentOS上只需要执行如下命令:

yum update qemu-kvm

然后虚拟机关机,在启动。

如果业务重要,不能关机,可以采用如下方案:

如果基于共享存储,升级宿主机,然后在线迁移虚拟机。

如果是单机虚拟机,可以使用带存储的迁移做虚拟机的慢迁移。

对公有云和私有云的影响

目前大部分公有云都是基于KVM/XEN,漏洞对大部分公有云都用影响!

对私有云的影响要小很多,因为私有云全部是内部使用,风险可控。

咨 询 客 服

咨 询 客 服